林渊盯着监控屏上跳动的QPS 18500,突然发现商品搜索接口的Handler_read_next计数器每秒暴涨百万次。"

这是全表扫描的死亡信号!"他抓起对讲机:"立刻降级推荐系统!"

技术总监老吴却按住他的手:"活动还有1分钟开始,现在降级等于自杀!"

机房突然陷入黑暗——过载的UPS触发了熔断保护。

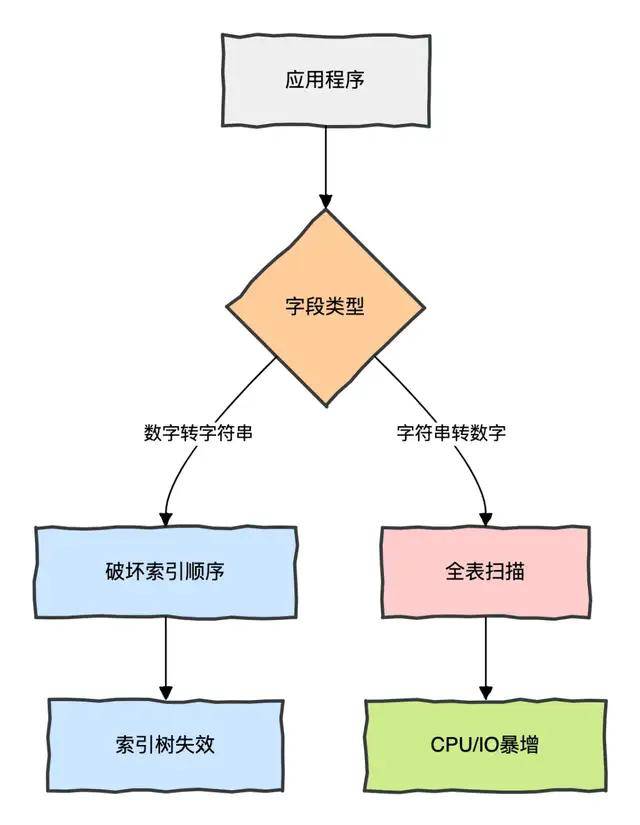

陷阱一:类型转换

故障现场

SELECT * FROM products

WHERE category_id = '3' -- 字段实际类型为INT

AND status = 1 -- 字段类型为ENUM('0','1')

揭示灾难路径:

修复术:

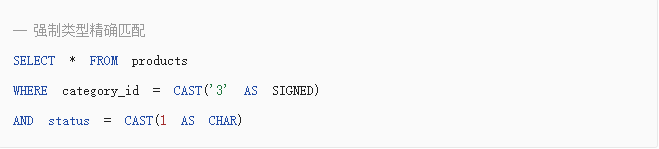

陷阱二:函数操作

价格区间查询

SELECT * FROM products

WHERE FLOOR(price/100)*100 = 500 -- 破坏索引有序性

B+树结构破坏验证:

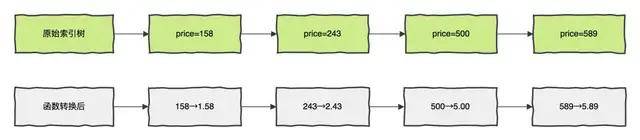

陷阱三:最左前缀

复合索引idx_cat_status(category,status)失效现场:

SELECT * FROM products WHERE status=1

B+树物理扫描路径:

# 执行计划对比

全索引扫描: 230ms

全表扫描: 380ms # 因需要回表反而更慢

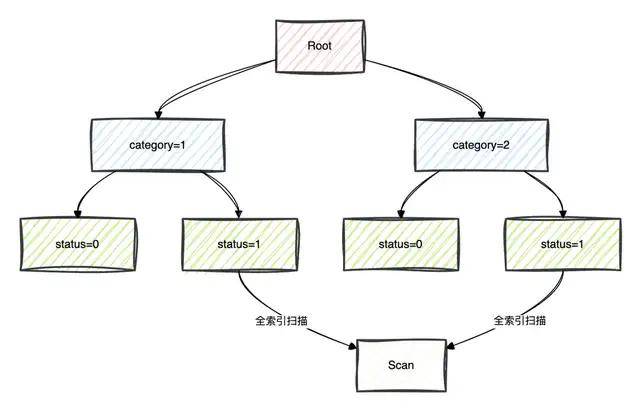

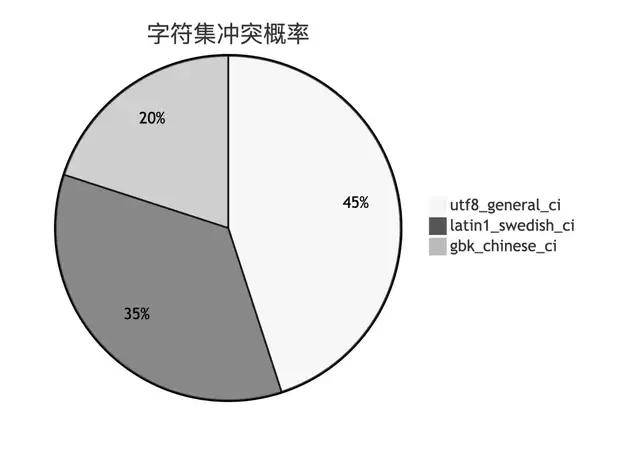

陷阱四:隐式字符集转换

跨表查询的隐藏炸弹:

SELECT * FROM orders o

JOIN users u ON o.user_id = u.id

WHERE u.name='林渊'

字符集差异诊断:

解法:

ALTER TABLE users CONVERT TO CHARACTER SET utf8;

陷阱五:最左匹配

复合索引idx_time_status(create_time,status)失效案例:

SELECT * FROM logs

WHERE status = 'SUCCESS'

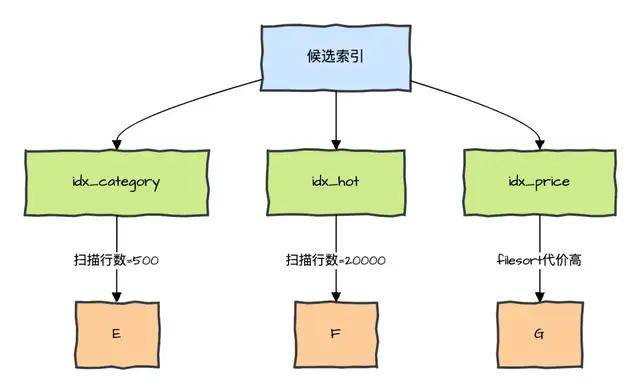

陷阱六:索引选择器

优化器的致命误判:

SELECT * FROM products

WHERE category_id = 3

AND is_hot = 1

ORDER BY price DESC

索引选择矩阵:

强制干预方案:

SELECT * FROM products

FORCE INDEX(idx_category)

WHERE category_id = 3 AND is_hot = 1

ORDER BY price DESC

索引检验工具包

# 索引有效性核验套件

mysql> SHOW INDEX FROM products WHERE Seq_in_index=1;

# 字符集冲突检测

mysql> SELECT TABLE_NAME,COLUMN_NAME,COLLATION_NAME

FROM information_schema.COLUMNS

WHERE COLLATION_NAME NOT LIKE 'utf8%';

# 隐式转换检测

mysql> EXPLAIN EXTENDED SELECT ...;

mysql> SHOW WARNINGS; # 查看转换痕迹

总结

林渊在2003年的技术局限下,留下六大防御法则:

作者丨李建青

来源丨公众号:码哥跳动(ID:MageByte)

dbaplus社群欢迎广大技术人员投稿,投稿邮箱:editor@dbaplus.cn

如果字段的最大可能长度超过255字节,那么长度值可能…

只能说作者太用心了,优秀

感谢详解

一般干个7-8年(即30岁左右),能做到年入40w-50w;有…

230721